Case - DESMI

DEL 1: Hacket

Telefonen ringer. Du tager den. Manden i den anden ende præsenterer sig som Mr. Scott fra FBI i New York. Han fortæller, at din virksomhed har været udsat for et cyberangreb, og at 29 gigabyte af din forretningskritiske data er fundet publiceret på the dark web. Hvordan reagerer du?

Henrik Buus, Head of IT & Business Improvement hos DESMI, har modtaget netop det opkald. Heldigvis kom opkaldet på bagkant af DESMIs egen recovery-indsats, som starter natten op til påsken 2020, hvor medarbejderne i den kinesiske afdeling opdager, at de fleste systemer er blevet krypteret og dermed ikke kan anvendes. Vi følger den intense indsats, der pågår i dagene efter, hvor Henrik står med en virksomhed, der skal tilbage i drift, og et krav fra hackerne på 23 mio. kroner for at frigive den krypteringsnøgle, som er nødvendig for at kunne dekryptere deres data igen.

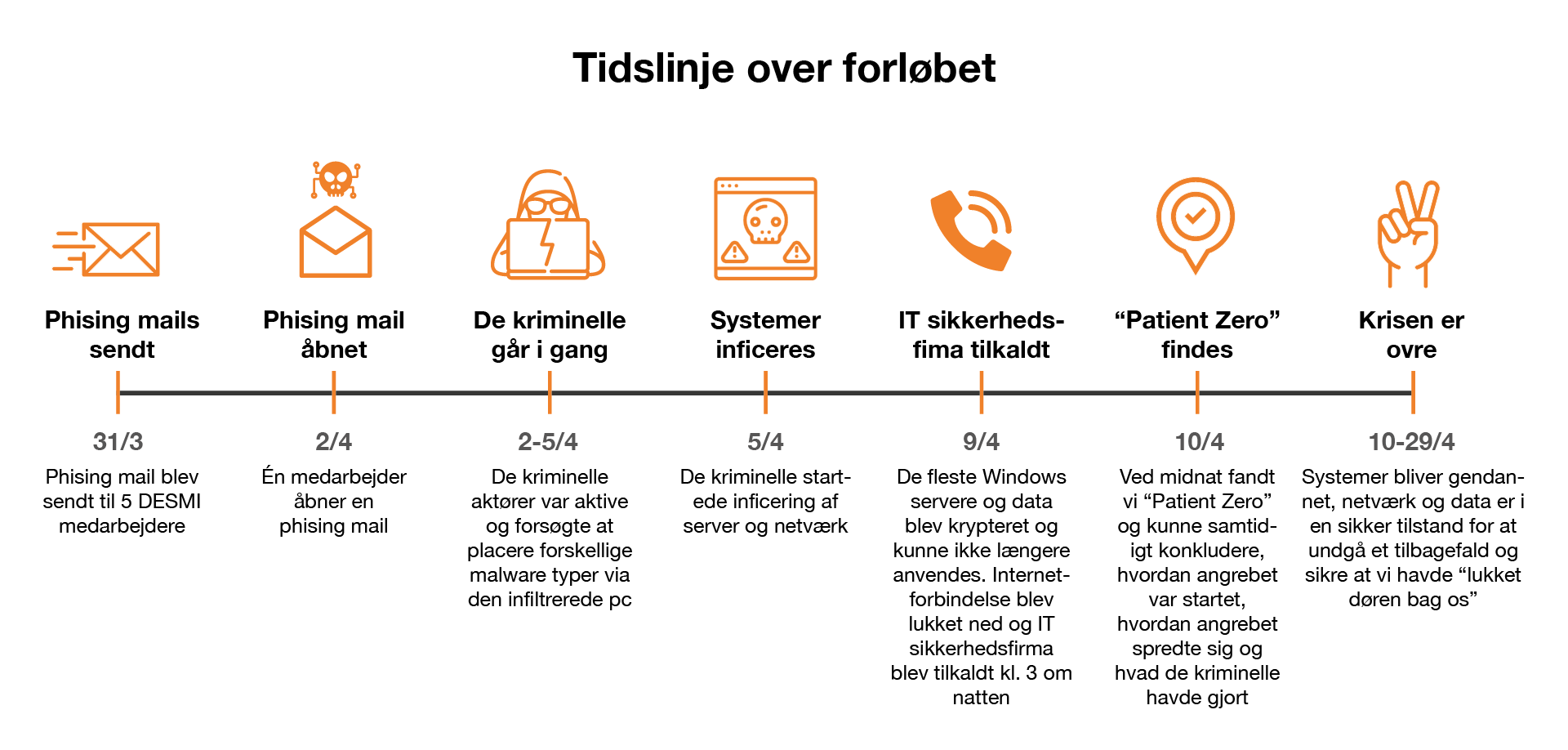

Historien tager sin begyndelse i starten af april, hvor fem medarbejdere hos DESMI modtager en særdeles avanceret phishing-mail. Ved at kompromittere mailsystemet hos en leverandør til DESMI er det lykkedes for it-kriminelle at sende en vellignende mail, som ikke umiddelbart giver nogle indikationer på at være ondsindet. En af de fem medarbejdere forsøger at åbne den vellignende PDF-fil og accepterer samtidigt installationen af et tilføjelsesprogram. Dermed aktiveres installationen af det malware, der sætter lavinen i gang.

De it-kriminelle bagmænd har nu adgang til DESMIs digitale infrastruktur og påbegynder arbejdet med at placere yderligere malware, kopiere data og i sidste ende kryptere meget store mængder af data på DESMIs servere. Den 9. april er stort set alle systemer krypteret og dermed ikke længere tilgængelige. Det opdager DESMIs medarbejdere i Kina, da de møder ind på arbejde og slår alarm.

Phishing angreb er hyppige - Det estimeres at der sker 135 mio. forsøg hver dag på verdensplan

Det er onsdag morgen kl. 3 dansk tid, kort inden påskeferiens begyndelse, da Henrik og hans team bliver opmærksomme på krypteringen. Skaden er dog allerede sket, og omfanget er overvældende. DESMIs datacentre i både Danmark, USA og Kina er ramt, og stort set alle virksomhedens data er nu taget som gidsel af bagmændene, som også har opnået domæneadministratoradgang. De er gået målrettet efter økonomiske og kommercielle data – blandt andet informationer om et projekt for en større militær kunde – for at gøre det tvingende nødvendigt for DESMI at få sine data tilbage. Samtidig er indholdet af to backupservere blevet fuldstændigt slettet af hackerne, og alle forretningskritiske produktionsdata er også krypteret. Løsesummen lyder i første omgang på 5 millioner kroner.

Med korte intervaller stiger løsesummen fra 5 til hele 23 millioner kroner – et stort beløb. Men udgifterne stiger også for hver time, virksomheden er ude af drift, og meget af den data, der er taget som gidsel, kan næsten klassificeres som uvurderlig.

Det handler dog om mere end penge for Henrik Buus og direktionen i DESMI, som tidligt i forløbet beslutter ikke at forhandle med bagmændene, da man ikke ønskede at medvirke til at finansiere deres kriminelle aktiviteter.

Så mens mange tager hul på påskeferien for at slappe af, står Henrik Buus nu med en afpresningssag med uoverskuelige konsekvenser, hvis ikke han finder en løsning. Uret tikker, og det skal vise sig at blive den hårdeste og mest krævende opgave i hans 20-årige it-karriere.

DEL 2: Redningen

Henrik Buus har for blot tre måneder siden overtaget ansvaret for DESMIs it-drift. Nu bærer han ansvaret for at lede og koordinere den indsats, der skal bringe DESMI tilbage i normal drift, efter et cyberangreb har krypteret nærmest alle forretningskritiske data og systemer. En opgave, som kræver både interne og eksterne ressourcer og skal vise sig at være langt større end først antaget.

DESMI har ikke en plan for disaster recovery i baghånden, og derfor går man indledningsvist i gang med at prioritere, hvilke systemer der skal tilbage i drift først. Ud over it-afdelingens medarbejdere indkalder DESMI tre håndfulde kolleger fra andre afdelinger, som alle gennemgår et lynkursus i it-support for at kunne yde basal assistance og skifte passwords for it-brugere i Danmark, USA og Kina under genetableringen.

It-sikkerhedseksperter fra CSIS flyver ind for at stå for opklaringsarbejdet og kortlægge skaderne. Henrik Buus tilkalder også netIP for at sikre konsulenter, der kan reetablere DESMIs systemer på ny hardware. Flere af netIPs konsulenter afbryder deres påskeferie for at træde til og indlogerer sig på madrasser i et mødelokale hos DESMI.

En taskforce er nu etableret, og på et whiteboard styrer Henrik Buus slagets gang ved at prioritere den ustoppelige tilgang af opgaver og fordele dem mellem de forskellige specialister, konsulenter og medarbejdere. Samtidig sørger han for at holde både direktionen, bestyrelsen og resten af organisationen i DESMI underrettet undervejs og besvarer en uendelig række af spørgsmål angående indsats og status. Derudover håndterer HR-chefen kommunikationen til datamyndighederne i de 20 forskellige lande, hvor DESMI er repræsenteret.

Alle opgaver er kritiske og højintensive, og alt involveret personale arbejder i døgndrift, kun afbrudt af korte hvil på madrasserne i det tilstødende mødelokale. Der knokles fokuseret med at løse de tekniske såvel som de praktiske udfordringer – for eksempel at navigere i de sprogbarrierer, der findes på tværs af en global organisation. Tiden er også en faktor, for mens holdet er begunstiget af påskens helligdage herhjemme, som gør, at situationen haster en smule mindre, stiger presset fra de udenlandske kolleger time for time.

Personale og konsulenter havde i perioden ikke langt fra arbejdsplads til soveværelse

Det er Søndag aften. Der gået fire dage siden angrebet blev opdaget. Det intense arbejde fra alle de implicerede parter begynder at bære frugt og de første kinesiske brugere er tilbage på DESMI’s it-systemer. Tirsdag er første dag efter påskeferien, hvor de danske medarbejdere møder ind igen og nu er de vigtigste systemer, som holder produktionen kørende, tilbage på et fornuftigt niveau.

Tusind brugere skal nu genetableres og køres ind i en række nye sikkerhedsforanstaltninger. Til alt held har hackerne overset en offsite backup-server, da de slettede, hvad de troede var DESMI’s primære backup-servere inden afpresningen begyndte. Derfor kan netIP og DESMIs it-medarbejdere nu gå i gang med at genskabe 35 terabyte data til det helt nyt server-/storage-miljø som, med helt utrolig timing, var færdiginstalleret blot fire timer før angrebet, som en del af et allerede igangværende it-projekt. Det nye driftsmiljø var så nyt at det var adskilt fra de eksisterende driftssystemer og dermed ikke kompromitteret.

Arbejdet med at genetablere de resterende systemer er et enormt foretagende med hardware-installationer på global skala. Henrik Buss og hans it-medarbejdere, i samarbejde med netIP, ender med at gennemføre alle DESMI’s planlagte it-infrastrukturprojekter for de næste tre år - I løbet af de næste seks måneder!

Del 3: Konsekvenser og læring

Selvom konsekvenserne af cyberangrebet var betragtelige for DESMI, kunne situationen have været langt mere katastrofal, end tilfældet var. DESMI havde deres offsite-backup på plads, og installationen af de nye servere før angrebet kunne næsten ikke være foretaget på et bedre tidspunkt. Derudover gav timingen op til helligdagene i påsken både et mindre driftstab – grundet nedsat aktivitet – samt ekstra arbejdstid til at stoppe skaden og genetablere de mest driftskritiske systemer, mens de danske it-brugere holdt ferie. Driftsstoppet berørte derfor primært DESMIs medarbejdere i udlandet. Hvis krypteringen først var blevet opdaget efter påskeferien, havde situationen været en helt anden.

Den samlede regning er umiddelbart mindre end den pris, hackerne krævede i løsesum, og så har man samtidig rustet sig bedre mod fremtidige angreb:

Det var en dyr omgang, men halvdelen af regningen var noget, der i forvejen var planlagt. Den anden halvdel gik til selve oprydningsarbejdet, som vi selvfølgelig gerne havde været foruden. Hertil kommer driftstabet, som vi led i perioden," fortæller Henrik Buus.

Angrebet blev efterfølgende dækket i medierne, og håndteringen blev rost af forsvarsministeren.

Han håber, at flere virksomheder vil dele viden og erfaringer med hinanden. Det vil hjælpe til at forebygge fremtidige angreb og gøre it-beslutningstagere i stand til at forberede sig på nødsituationer, så man ikke står på fuldstændig bar bund, når skaden sker. Men for mange virksomheder er det stadig tabubelagt og forbundet med skam eller blufærdighed at stå frem med indrømmelsen om, at det lykkedes for it-kriminelle at penetrere ens sikkerhedsforanstaltninger.

"Vi troede ikke, at vi var en interessant virksomhed for it-kriminelle og forstod ikke risikoen. Vi lavede tiltag for at beskytte vores virksomhed, så vi var i gang. Men først efter angrebet blev det reelle behov tydeligt for os. Derfor er det yderst problematisk, at mange virksomhedsledere hemmeligholder informationer omkring cyberangreb. Åbenhed og synlighed er vejen frem, hvis virksomheder skal kunne inspirere hinanden til at beskytte sig bedst muligt," siger Henrik Buus.

Ved flere lejligheder har Henrik Buus derfor valgt at dele historien om angrebet på DESMI med andre danske virksomhedsledere. Forsvarsminister Trine Bramsen har i medierne rost DESMI for håndteringen og åbenheden omkring erfaringerne fra angrebet.

Henriks fem råd til at arbejde med it-sikkerhed

På baggrund af sine erfaringer fra hackerangrebet har Henrik Buss etableret en lang række tiltag, for at sikre DESMI’s data mod it-kriminelle i fremtiden. Disse tiltag har han kogt ned til følgende fem generelle anbefalinger til dig som it-beslutningstager:

- 1. Sæt it-sikkerhed på dagsordenen på bestyrelsesniveau for at sikre en strategisk tilgang til sikkerheden - herunder udarbejdelse af en business continuity plan

- 2. Etablér grundlæggende it-sikkerhed med certificering – eksempelvis Cyber Essentials Plus eller anden best practice eller branche standard

- 3. Hav løbende og up-to-date fokus på it-sikkerhed i hele organisationen gennem træning og information.

- 4. Arbejd med it-sikkerhed som et årshjul med løbende tests og risikovurdering

- 5. Husk at cyberangreb kan ramme alle virksomheder uanset størrelse og trusselsniveauet er, desværre, stigende.

Sæt it-sikkerhed på dagsordenen i din virksomhed i samarbejde med vores forretningskonsulenter og it-eksperter.

Max Enggaard - Sales Manager

Bliv opdateret når vi har noget på hjerte <3

Vi deler af og til relevante nyheder - men kun hvis vi vurderer, at det kan være værdifuldt for dig